Vous le savez surement déjà, les créateurs de Backtrack ont sortit une nouvelle distrib GNU/Linux basé sur Debian. Cette nouvelle distrib s’appelle Kali linux et contient, comme Backtrack, tous les outils nécessaires à l’audit de sécurité et au pentesting.

Nous allons maintenant voir comment l’installer sur une machine virtuelle en cryptant le disque dur virtuel. Ce tuto est très simple. Nous pourrons ensuite faire passer cette machine virtuelle par une tor_vm en effectuant les mêmes manipulations que sur une machine Backtrack (cf. Article Rendre une vmware Backtrack invisible).

Prérequis :

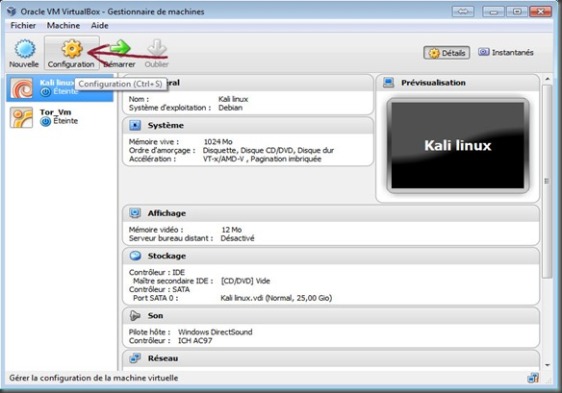

Comme vous pouvez le constater nous allons cette fois ci utiliser Oracle Virtualbox un logiciel gratuit qui permet de créer des machines virtuelles.

1 – Création de la machine virtuelle :

Lancez Virtualbox et cliquez sur le bouton “Nouvelle”.

Choisissez ensuite le nom, le type et la version de cette future machine virtuelle.

Le logiciel vous demande ensuite de choisir les caractéristiques de base de la machine virtuelle, la quantité de mémoire allouées, la capacité du disque dur et le format. Une fois cela fait vous revenez sur le gestionnaire de machine et vous voyez votre nouvelle machine dans la liste de gauche.

2 – Configuration de la machine virtuelle :

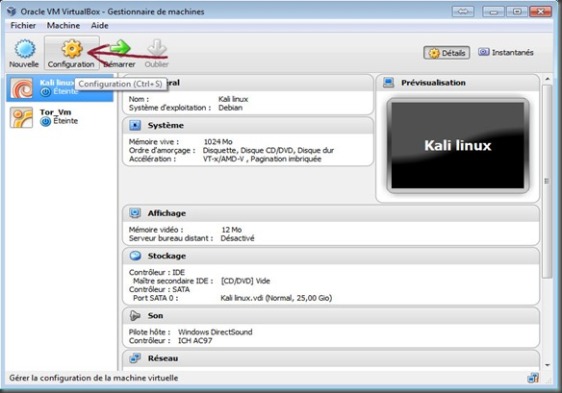

Sectionnez votre nouvelle machine virtuelle et cliquez sur le bouton “Configuration”

Ensuite dans la catégorie réseau onglet “Carte 1” choisissez :

- Mode d’accès réseau : accès par pont.

- Nom : Le nom de votre périphérique réseau principal.

- Mode de promiscuité : Tout autoriser.

Note : Si vous voulez faire passer Kali par une Tor_VM, choisissez plutôt “autoriser les VM” comme mode de promiscuité.

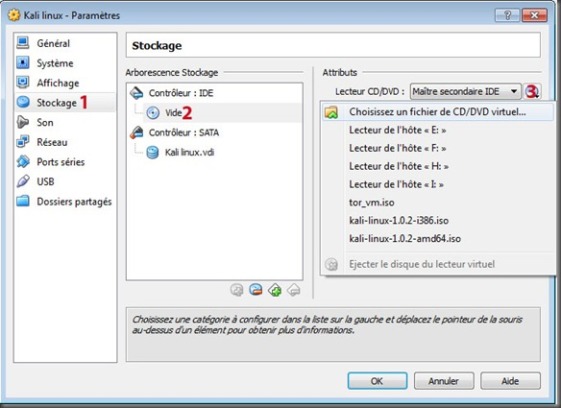

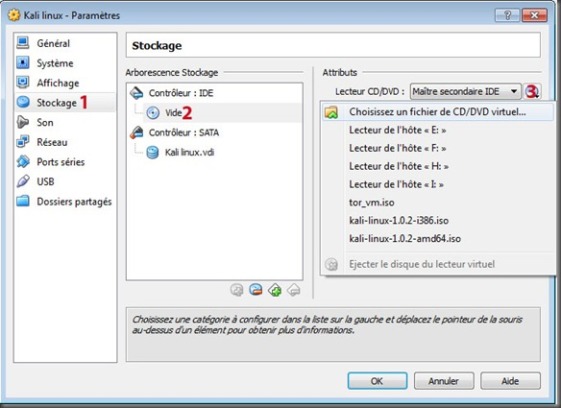

Rendez-vous dans la catégorie Stockage(1) sélectionnez le lecteur CD/DVD vide(2) et cliquez ensuite sur le bouton pour le configurer(3), un menu s’ouvre. Cliquez sur “Choisissez un fichier de CD/DVD virtuel…”

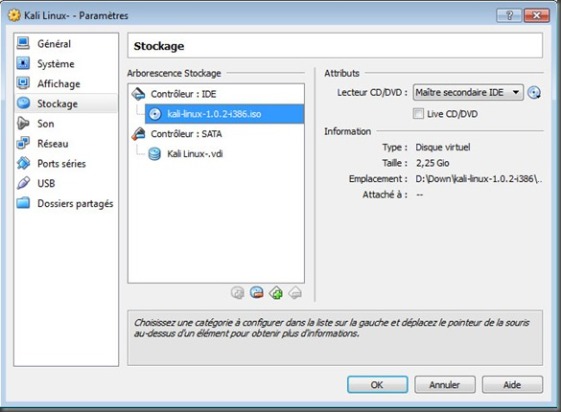

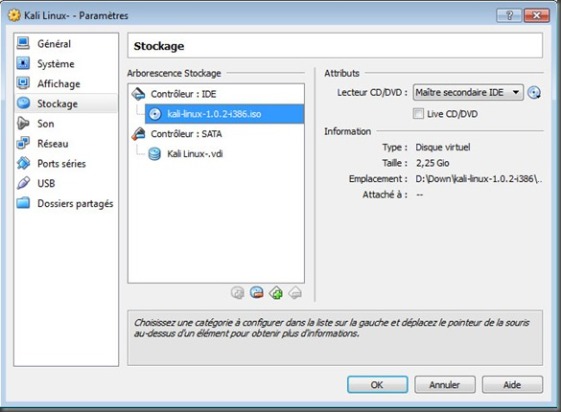

Allez ensuite chercher l’image de Kali que vous avez précédemment téléchargé. Voilà à quoi doit ressembler le résultat :

Cliquez ensuite sur OK pour revenir au gestionnaire de machines virtuelles.

3 – Installez une version crypté de Kali :

Commencez par démarrer votre nouvelle machine virtuelle Kali.

La machine ce lance et un menu apparait, choisissez “graphical install”

Choisissez le langage d’installation, votre situation géographique, votre clavier.

C’est étape effectuées patientez pendant le chargement…

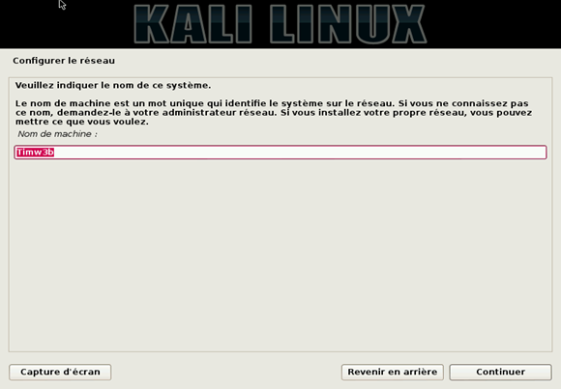

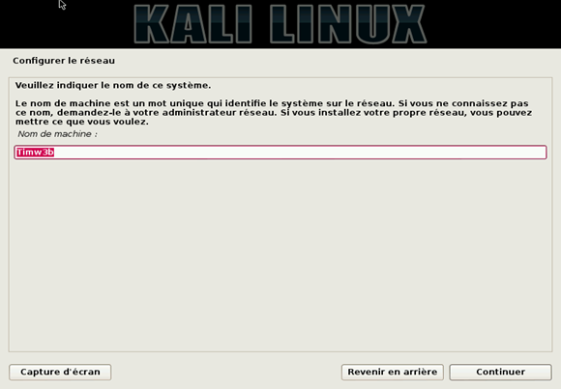

Vous devez ensuite choisir le nom de votre machine.

Continuer, laissez le domaine vide et continuer encore.

Vous devez maintenant créer un mot de passe root. Entrez votre mot de passe et cliquez sur continuer. Après un chargement, vous choisissez le mode de partitionnement “Assisté – tout un disque avec LVM chiffré”.

Continuez, un seul disque apparait alors dans la liste, c’est le disque dur de votre VM. Cliquez sur continuer. Choisissez ensuite l’option recommandé pour les débutants, répondez par oui à la question suivante et le partitionnement du disque commence.

Patientez le temps du partitionnement…

Choisissez ensuite une phrase secrète qui vous permettra de décrypter le système lors du lancement. Je conseil de trouver un truc très long et compliqué (20 caractères mini avec des chiffres et des caractères spéciaux). Mais il faudra retenir ce mot de passe ! Evitez quand même le post-it collé à l’écran avec le pass écrit dessus.

Prochaine étape, terminer le partitionnement et appliquer les changements puis continuer. Répondez oui à la question puis continuer.

Patientez le temps de l’installation du système…

Une fois l’installation terminé on vous demande s’il faut utiliser un miroir sur le réseau. Répondez oui. Si vous voulez utiliser un proxy indiquer le sinon, faites continuer.

Patientez pendant la configuration de l’outil de gestion de paquets…

Installez ensuite le GRUB en répondant oui.

Terminer l’installation. Votre Kali se lance enfin !

4 – Lancer et mettre à jour Kali linux :

Entrez votre mot de passe pour décrypter la machine.

Entrer l’identifiant Root ainsi que votre mot de passe root créer à l’étape 3.

Vous voilà enfin sur votre bureau Kali !

Ouvrez un terminal :

root@Timw3b-Kali:~# apt-get update && apt-get upgrade

Et voilà votre Kali est à jour !

5 – Installer les additions invités sur votre VM :

Les additions invités sont des drivers à installer dans la machine virtuelle.

Dans un terminal :

root@Timw3b-kali:~# apt-get install -y linux-headers-$(uname -r)

Ensuite cliquez sur le menu “Périphériques” d’Oracle Virtualbox puis sur l’options “installer les Additions invités…”(1).

Le lecteur virtuel se monte.

Dans un terminal :

root@Timw3b-Kali:~# cp /media/cdrom/VBoxLinuxAdditions.run /root/

root@Timw3b-Kali:~# chmod 755 /root/VBoxLinuxAdditions.run

root@Timw3b-Kali:~# cd /root

root@Timw3b-Kali:~# ./VBoxLinuxAdditions.run

Ensuite :

root@Timw3b-Kali:~# reboot

Une fois redémarré votre machine sera à jour et entièrement opérationnelle !

Je vous conseil ensuite de faire ce qu’on appel un instantané de la machine. C’est une sauvegarde du disque dur virtuel (Explications ici).

Si vous avez des problèmes d’installation, une demande de tutoriel, ou même une simple remarque, n’hésitez pas à me contacter.